Secondo il Veeam Ransomware Trends Report 2022, il 52% delle organizzazioni globali con dati criptati ha pagato il riscatto e recuperato con successo i propri dati, ma una su quattro non è riuscita a recuperarli. Di conseguenza, il dibattito sull’opportunità di pagare o meno continua a essere molto controverso. Mentre alcuni pagano per cercare di tornare rapidamente online e riprendere le operazioni, altri che hanno pianificato l’inevitabile possono recuperare i dati senza pagare. Con oltre 236 milioni di attacchi ransomware nella prima metà del 2022, gli attacchi stanno crescendo in volume e intensità e stanno colpendo quasi tutti i settori industriali.

Questo è dovuto all’afflusso di nuovi criminali del ransomware e agli sforzi più audaci per assicurarsi il pagamento di riscatti da parte dei malintenzionati. Tuttavia, anche se molte organizzazioni si affrettano a pagare il riscatto quando vengono attaccate, questo non fornisce alcuna garanzia di riavere i propri dati. È invece necessario che tutte le organizzazioni raggiungano un livello di temerarietà che gli possa permettere di rifiutare il pagamento sapendo che il loro backup dei dati è sufficientemente rigoroso da garantire che i tempi di ripristino siano bassi e la perdita di dati pari a zero.

Il Report Veeam spiega i pericoli che le aziende affrontano pagando il riscatto

Quando le organizzazioni accettano di pagare un riscatto, fondamentalmente lo fanno perché sono spaventate e cercano di evitare diverse conseguenze dannose, prima fra tutte il danno di immagine. Le aziende così, sono spinte a effettuare pagamenti nella speranza di rimanere fuori dalle cronache e che il disastro si risolva in modo tranquillo. I criminali del ransomware prendono di mira i backup e fanno pensare alle organizzazioni di non avere altra scelta se non quella di pagare il riscatto.

Pagare il riscatto però non da l’assoluta certezza che i dati saranno recuperati con successo e che il caso sarà chiuso. Anzi, in molti casi cedere scatena una reazione a catena: così facendo gli aggressori sono portati a chiedere sempre di più, sfruttando la loro posizione di forza. Si tratta della cosiddette doppia e tripla estorsione. La doppia estorsione è talvolta nota anche come estorsione del nome e della vergogna. Questo tipo di attacco ransomware comporta non solo il furto e la crittografia dei dati, ma anche la loro diffusione. Gli aggressori estorcono i loro obiettivi minacciando di condividere i dati rubati, ad esempio con i loro concorrenti.

La tripla estorsione invece, aggiunge ulteriore pressione alla tattica della doppia estorsione, minacciando anche un attacco DDoS (Distributed Denial-of-Service) se il pagamento non viene effettuato in tempo. In questo caso le organizzazioni non solo hanno subito l’esfiltrazione e la crittografia dei loro dati, ma rischiano anche la loro pubblicazione e la chiusura completa della loro attività. Questo è quello che accade il più delle volte quando si pagano le richieste di ransomware. Il modo migliore per evitarlo è assicurarsi che la propria strategia di backup sia abbastanza solida da poter dire di no.

Assicurarsi una strategia di backup solida

Il backup è l’ultima linea di difesa contro gli attacchi ransomware. Non tutti i backup però sono uguali. I repository di backup sono stati presi di mira nel 94% degli attacchi e quasi il 70% degli eventi informatici ha visto colpiti almeno alcuni repository. Per Veeam dunque si può dire no alle richieste di ransomware, solo se si proteggono i dati in modo giusto. La classificazione dei dati in questo senso, gioca un ruolo di primaria importanza. Quando ci si trova di fronte a una quantità apparentemente infinita di dati, è difficile sapere quali sono le parti importanti e dove risiedono. Per rafforzare la propria strategia di protezione dei dati, è necessario assicurarsi di sapere quali dati si hanno e di quali è necessario fare il backup.

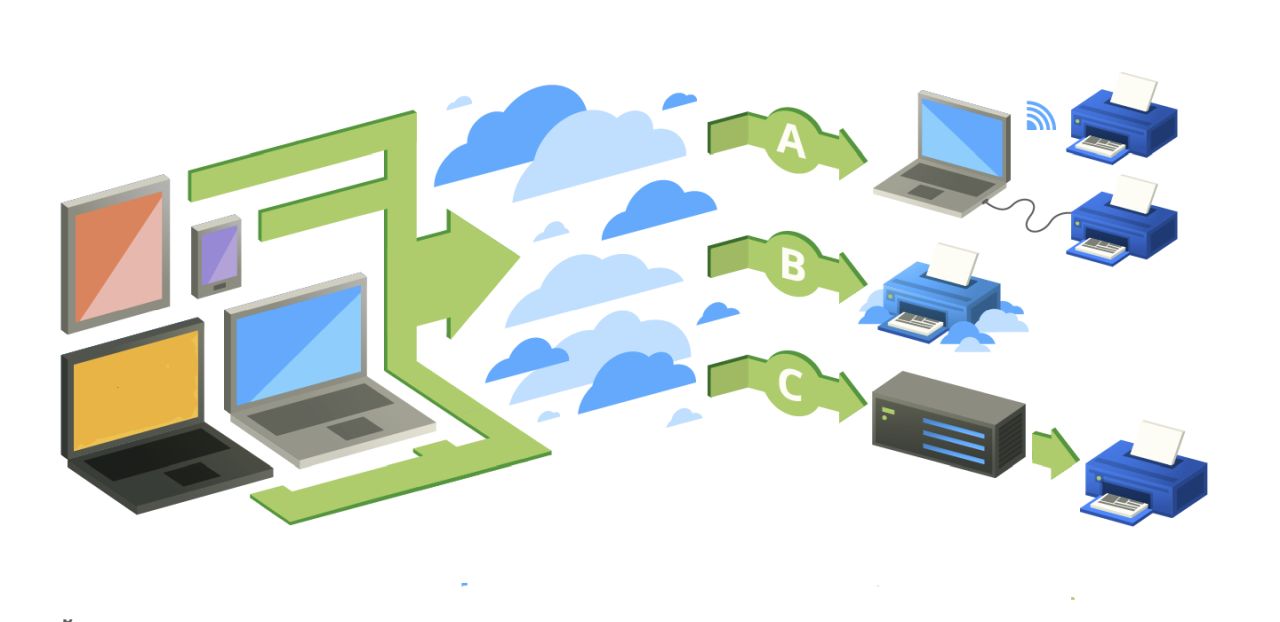

I dati non classificati non sono etichettati o identificabili e questo rende più difficile assegnargli un livello di rischio. Anche l’etichettatura dei dati ad alta priorità è una parte importante del recupero degli stessi. Questo perché spesso le aziende non possono essere sicure di quali set di dati siano stati violati e sono così spinte a pagare il riscatto, proprio perché non possono escludere che i loro dati più sensibili siano stati compromessi. Oltre a garantire la classificazione dei dati, è essenziale seguire la regola d’oro del backup “3-2-1”, ma con una novità. Questa regola prevede tre copie di ogni set di dati, salvate su un minimo di due supporti diversi e con una delle copie conservata fuori sede. Nel Report Veeam ha aggiunto qualche altro numero alla fine di questa regola, rendendola “3-2-1-1-0”.

La regola del backup 3-2-1-1-0

Questo altro 1 indica che una copia dei dati di backup deve essere ospitata offline e preferibilmente deve essere custodita in sito diverso rispetto agli altri. Questo permetterebbe, in caso di perdita dei dati, di poter contare sui dati che sono rimasti isolati poiché non connessi alla rete.

Il numero 0 corrisponde al grado di affidabilità del metodo. Significa poter contare su zero errori rispetto al recupero dei dati archiviati. Questo si ottiene mediante un monitoraggio giornaliero. Seguendo questa speciale regola è possibile sfiorare il 100% di possibilità nella tutela dei propri dati. Qui maggiori informazioni sul Veeam Ransomware Trends Report 2022.

- Bassi per tutto il giorno: trasmetti un suono di elevata qualità dal tuo smartphone senza cavi disordinati e goditi i potenti bassi di JBL Pure Bass con le cuffie on-ear Bluetooth senza fili JBL T510BT

- Cariche in sole 2 ore tramite cavo USB Type-C, le cuffie on ear wireless assicurano 40 ore di riproduzione musicale; funzione di ricarica veloce (5 min = 2h) per un piacere di ascolto illimitato

- Connessione Multipoint: passa da un dispositivo bluetooth all'altro con facilità, da un video sul tablet alle chiamate sul cellulare o attiva l'assistente vocale con il pulsante multifunzione

- Design leggero, comodo e pieghevole: pieghevoli, con padiglioni auricolari morbidi e leggeri e con un archetto imbottito, le cuffie T510BT sono comode da indossare a lungo e da portare ovunque tu vada

- Articolo consegnato: 1 x JBL Tune 510BT Cuffie On Ear Wireless Bluetooth 5.0 con Funzione Multipoint e Ricarica Veloce; Cavo di Ricarica USB C, Scheda Dati e Sicurezza, Manuale

- Grazie al driver da 10mm placcato in titanio e all’innovativa struttura acustica, garantiscono una riproduzione del suono perfetta, in grado di riprodurre dettagli cristallini e nitidi, bassi immersivi e profondi che si adattano automaticamente ad ogni genere musicale.

- Il peso di un auricolare di Enco Buds2 è di soli 4g, meno di un foglio di carta in formato A4.

- Le Enco Buds2 sfruttano un potente e innovativo algoritmo di cancellazione dei rumori di fondo che garantisce chiamate chiare e cristalline anche negli ambienti più rumorosi. Non dovrai più preoccuparti di alzare la voce per farti sentire ne di spostarti in luoghi silenziosi per ascoltare.

- L’ampia batteria garantisce autonomia sufficiente per una settimana di utilizzo medio. Con OPPO Enco Buds2 potrai godere della tua musica preferita fino a 28 ore di ascolto. Le chiamate garantiscono un’autonomia di 16 ore di conversazione.

- Gli auricolari hanno la protezione IPX4. Che sia una giornata sportiva o un pomeriggio piovoso potrai uscire senza doverti preoccupare dei danni causati dal sudore, durante i tuoi allenamenti quotidiani, o dagli spruzzi d’acqua durante le giornate piovose

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🔝LinkedIn pubblica il report Top Companies Italia 2024: al primo posto Intesa Sanpaolo

🍪Il futuro della privacy online: Google dice addio ai cookie di terze parti

🪪Parliamo di SASE: intervista a Aldo Di Mattia di Fortinet

💡AMD e i data center energeticamente sostenibili. Intervista ad Alexander Troshin

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!

![OPPO Enco Buds2, Auricolari True Wireless, Bluetooth 5.2, in-ear, Noise Reduction, Comandi Touch, Batteria ricaricabile, Audio Binaurale, Suono Nitido, Gaming Mode, [Versione Italiana], Bianchi](https://m.media-amazon.com/images/I/21dQ74mBWPL._SL160_.jpg)